W dzisiejszym świecie wraz z olbrzymim wzrostem technik internetowych gwałtownie rozwija się sektor usług i oprogramowania w chmurze. Zastosowanie chmury dotyczy nie tylko H/W czy magazynu danych lecz coraz częściej wiąże się ze złożonymi rozwiązaniami, w których osoba lub firma korzysta ze skomplikowanych systemów usług, sprzętu, baz danych i oprogramowania.

Rozwiązania chmurowe dzielimy na:

- prywatne (takie, w których z wydzielonych zasobów chmury korzysta wyłącznie jeden podmiot),

- publiczne (gdy z tych samych zasobów chmury korzysta jednocześnie wiele podmiotów),

- hybrydowe (część rozwiązania IT jest w chmurze prywatnej, a część w chmurze publicznej).

Istnieją także różne typy usług chmurowych, a najważniejsze z nich to:

IaaS – usługi dostarczania infrastruktury w chmurze,

SaaS – usługi dostarczania aplikacji w chmurze,

BPaaS – usługi pełnej obsługi procesów w chmurze.

Prognozowany rozwój usług chmurowych w świecie i w Polsce.

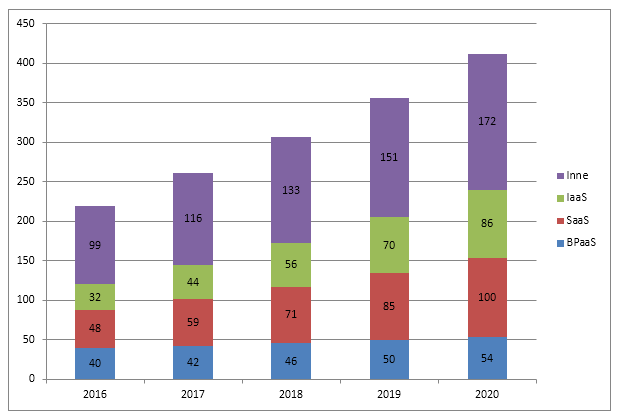

Według Gartnera całkowita wartość dochodów globalnego rynku publicznej chmury obliczeniowej w 2020 roku może osiągnąć 411 mld USD, a w samym tylko 2017 osiągnęła około 260 mld USD.

W Polsce rynek rozwiązań chmurowych jest nadal stosunkowo niewielki. Wynika to zapewne z dużej obawy o bezpieczeństwo danych. Dane dla Polski mówią o rynku wielkości 200 mln USD w roku 2016. W 2020 r. wartość rynku może zbliżyć się do 300 mln USD – ale jednocześnie GUS podaje, że zaledwie 17 proc. ogółu polskich firm korzysta z rozwiązań Cloud Computing.

Gartner (październik 2017) prognozuje, że globalne przychody z usług chmurowych będą kształtowały się w następujący sposób:

Na podstawie prognozy światowych przychodów z usług w chmurze publicznej (mld USD).

Gartner (10.2017)

Porównanie chmury jej oczywiste zalety i niedogodności 1.

Następujące zalety rozwiązań chmurowych powodują coraz częstszy wybór tego rozwiązania:

- poprawa sprawności i szybkości reakcji,

- lepsze dopasowanie do potrzeb klienta,

- wspieranie globalnych usług wspólnych,

- unowocześnienie centrum danych,

- ulepszenie pracy mobilnej,

- uproszczone zarządzanie,

- zmiana kosztów CAPEX na OPEX,

- dostęp do zaawansowanych rozwiązań,

- zmniejszenie kosztów,

- przyspieszenie innowacji produktowych,

- zwiększenie zwinności i elastyczności.

Istnieją jednak pewne zagrożenia i niedogodności w stosunku do rozwiązań klasycznych:

- obawa o bezpieczeństwo danych,

- utrata kontroli nad usługami IT,

- nieznany wpływ chmury na organizację i funkcjonowanie IT,

- trudność z doborem właściwego dostawcy rozwiązań,

- kwestie prawne i pełna zgodność z wymaganiami,

- trudności w zarządzaniu rozwiązaniami w chmurze,

- problem integracji chmury z istniejącą architekturą.

Co z bezpieczeństwem danych?

Jedną z najważniejszych kwestii teraźniejszych i przyszłych niewątpliwie jest bezpieczeństwo danych. W 2017 roku miały miejsce jedne z największych cyberataków w historii, a pośredni koszt rozwiązywania problemu związanego z takim naruszeniem wyniósł średnio ok. 3,62 mld USD. Jednakże koszt pośredni jest niczym w porównaniu do niemożliwych do oszacowania, trwających długie lata strat dotyczących utraty wizerunku marki i reputacji całego biznesu. Czy trzymanie danych w chmurze jest więc rozwiązaniem zapewniającym najlepsze zarządzanie takim ryzykiem?

Bezpieczeństwo danych nie jest czymś, co mamy – to coś, co robimy. Jest to stały i ciągły proces, który wymaga długoterminowej czujności. Skuteczne bezpieczeństwo zależy od zaufanych pracowników, którzy nieustannie stosują najlepsze narzędzia, technologie i procesy by zredukować ryzyko naruszenia danych do rozsądnego poziomu (nie da się go zredukować do zera ale możliwe jest zminimalizowanie go do takiego poziomu, który przewiduje prawdopodobieństwo i zabezpiecza siłę rażenia – po rozsądnych kosztach). W tym kontekście debata o tym, czy chmura jest bezpieczniejsza niż instalacje tradycyjne, jest abstrakcyjna – tak długo jak firma jest połączona z publicznym Internetem – niezależnie od tego czy w chmurze czy „on premise” – jest narażona na naruszenie danych. Podstawową kwestią jest to, czy stosujemy odpowiednią kontrolę by zminimalizować ryzyko poufności, integracyjności i dostępności danych.

Ryzyko złamania bezpieczeństwa danych rośnie z każdym dniem. John Chambers – CEO w Cisco – uważa, że „są tylko dwa rodzaje firm: te, które zostały zhakowane, i te, które jeszcze nie wiedzą, że zostały zhakowane”. Producenci rozwiązań chmurowych przekonują, że walka z ryzykiem złamania bezpieczeństwa jest skuteczniejsza operacyjnie i kosztowo właśnie przy modelu chmurowym – dostawcy chmury to potężne organizacje, które mają odpowiednią i nieustannie rozwijaną technologię, zatrudniają sztaby wyszkolonych pracowników oraz wdrażają najnowsze standardy bezpieczeństwa odpowiednie dla różnych biznesów swoich klientów.

Odpowiedź wiodących producentów oprogramowania.

Wszyscy wiodący producenci oprogramowania , w tym firma Infor, oferują systemy do zarządzania firmą oparte na modelu chmury. Jednym ze spektakularnych przykładów takiej oferty jest system firmy Infor Networked Order Management – nowe rozwiązanie, wykorzystujące Infor GT Nexus Commerce – największą na świecie sieć biznesową, zrzeszającą ponad 55000 firm. To ”sieciowe” podejście do zarządzania zamówieniami usprawni obsługę klienta poprzez wykorzystanie zasobów całej sieci zaopatrzeniowej. Rozwiązanie to wymaga by przynajmniej część logistyczna IT firmy uczestniczącej w „sieci przedsiębiorstw” była zrealizowana w technice chmurowej.

Podsumowanie

Jesteśmy przekonani, że ze względu na zalety chmury i trendy technologiczne wszystkie nowoczesne rozwiązania będą zmierzały w kierunku chmury, a firmy poszukujące dodatkowej przewagi konkurencyjnej będą coraz częściej je stosowały.

Piotr Michalak

Wiceprezes iPCC – firmy partnerskiej Infor

www.i-pcc.pl

- Harvey Nash, KPMG 2016